影刀加密终极办法,保护你的程序不可见-----纯分享 收藏

收藏

评论

收藏

收藏影刀加密终极办法,保护你的程序不可见-----纯分享

2025-06-21 08:58·浏览量:2461

羽易

影刀 RPA 在引入 MD5 验证机制后,传统的代码混淆(如 Python 脚本混淆、可视化流程删除)已无法完全规避源码泄露风险。核心原因在于:

- 影刀流程文件(.pybx 流程)本质为结构化数据,包含可视化配置与 Python 执行脚本的明文存储;

- MD5 验证主要用于文件完整性校验,但未对数据段的逻辑合法性做深度校验,存在解析漏洞利用空间;

- 直接修改代码或删除节点会触发 MD5 校验失败,但通过「合法数据段破坏」可绕过校验并引发解析异常。

演示视频:

一、方案概述

针对影刀 RPA 流程易被逆向工程的问题,本文提出一种 "自毁式防御" 技术方案。该方案通过系统性重构流程文件结构,实现对可视化代码和 Python 脚本的双重保护,达到 "非法访问即触发系统级异常" 的防护效果。

二、核心防护机制-实现效果

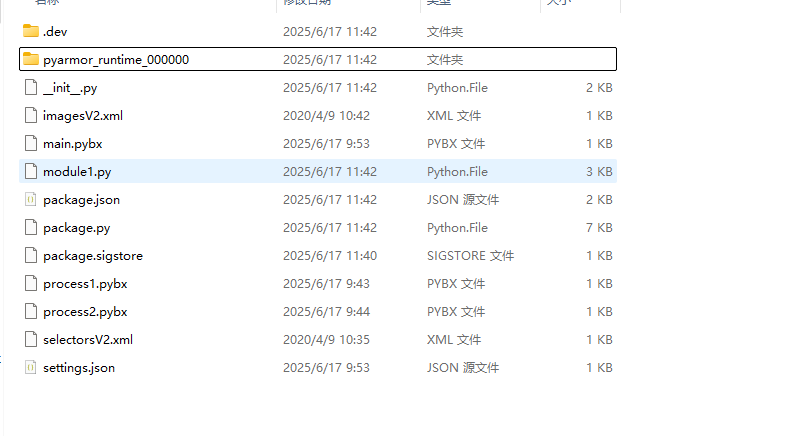

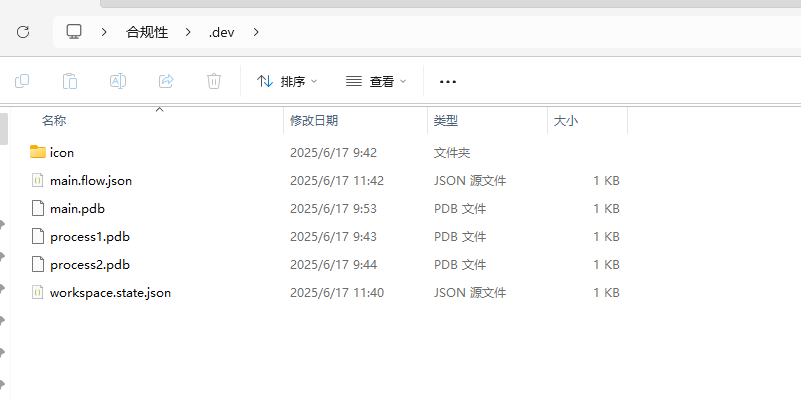

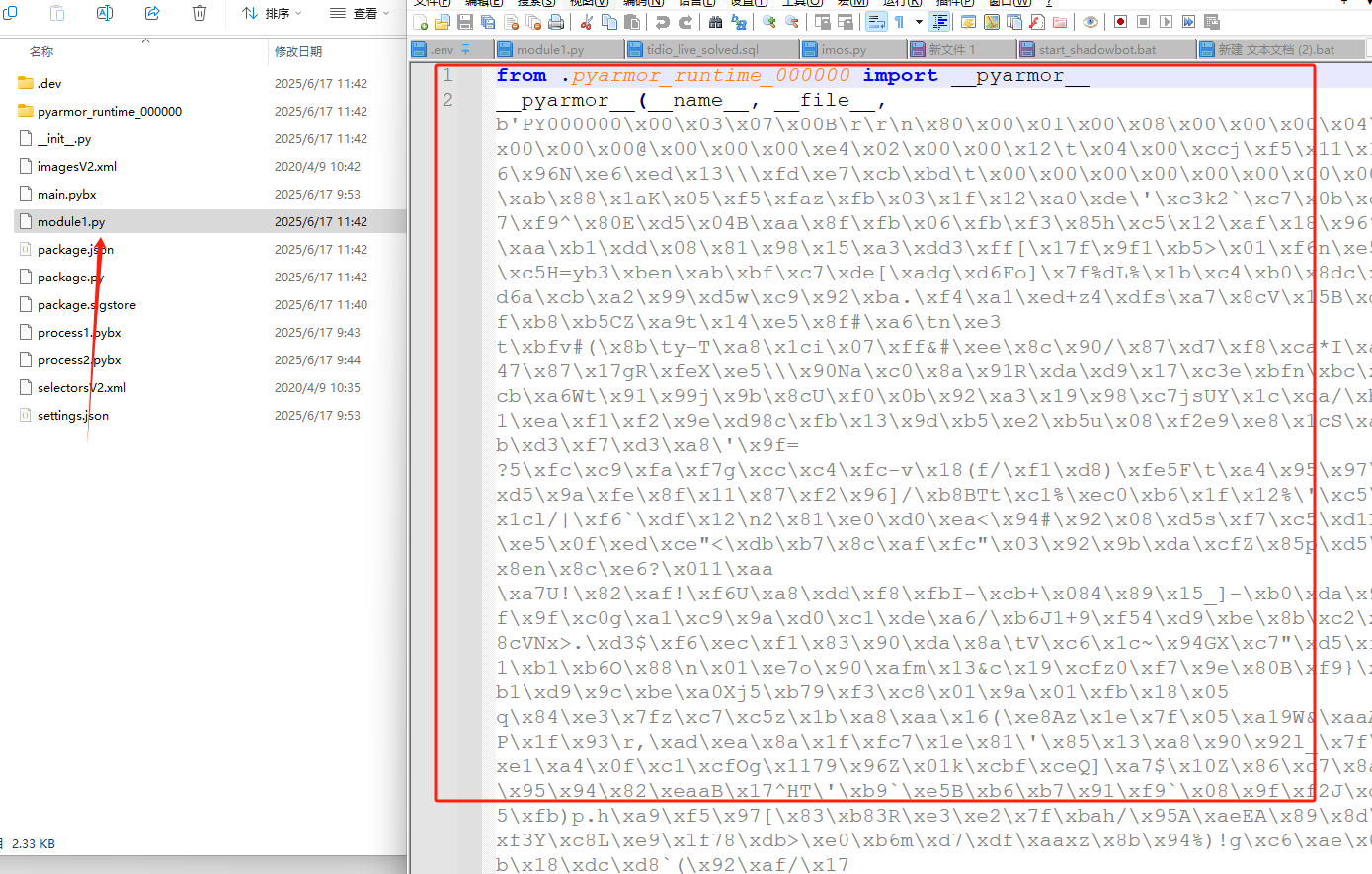

1.加密后的xbot文件夹 ,使用pyarmor技术实现 py文件加密

2.保持老方法: 删除json文件 让可视化代码不可见

3.加密后的py文件代码,都将被打包为不可读文件,同时会多出一个文件夹pyarmor_runtime_000000,用于校验。可读性为0并且附件了一个功能,可以设置代码可用期限,比如你设置3天失效,则3天后程序就不可用了(后期不可改,除非重新加密)

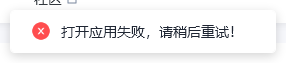

4. 当有非法打开可视化流程时,程序会启用防护机制,确保程序不可见

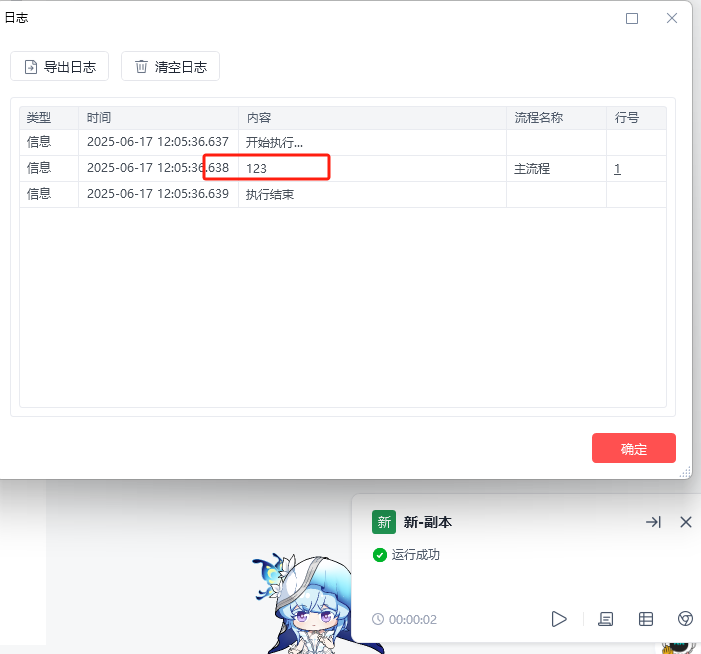

5.直接运行,展示运行结果

以上内容仅供分享交流,希望能对有需要的人有所帮助。

问:可以提供一些代码示例吗?

答:君子不救,圣人当仁不让。请去找圣人问:这种方案在不同版本的影刀上都适用吗?

答:是的,影刀RPA官方保持了良好的代码统一性和健壮性问:是否有更详细的技术原理介绍?

答:原理都大差不差,主要还是要解决影刀复制的问题

收藏10

收藏10全部评论(1)

最新

发布评论

评论